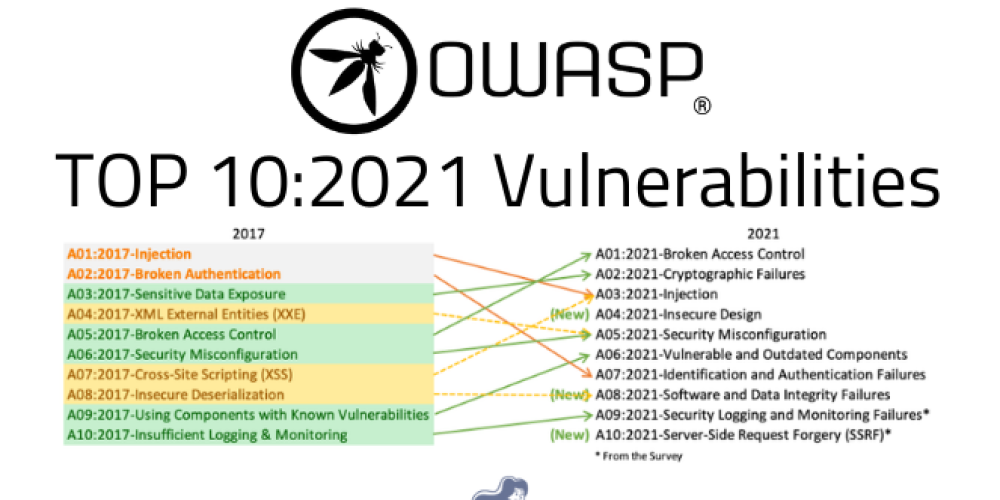

Trong thế giới công nghệ không ngừng phát triển, bảo mật thông tin ngày càng trở nên quan trọng hơn bao giờ hết. OWASP (Open Web Application Security Project) đã công bố danh sách 10 lỗ hổng bảo mật hàng đầu trong năm 2021, cung cấp cái nhìn sâu sắc về những mối đe dọa mà các ứng dụng web phải đối mặt. Việc hiểu rõ và khắc phục những lỗ hổng này không chỉ giúp bảo vệ dữ liệu của người dùng mà còn giữ vững uy tín của doanh nghiệp. Hãy cùng khám phá top 10 lỗ hổng owasp 2021 và tìm hiểu cách bạn có thể bảo vệ ứng dụng của mình khỏi những rủi ro này.

Giới thiệu về OWASP và tầm quan trọng của bảo mật ứng dụng web

OWASP, hay Tổ chức mở về bảo mật ứng dụng web, được thành lập với mục tiêu nâng cao nhận thức về bảo mật trong phát triển phần mềm. Tổ chức này đã phát triển ra một danh sách các lỗ hổng bảo mật phổ biến nhất mà các nhà phát triển và doanh nghiệp cần phải chú ý. Trong thời đại số hiện nay, với sự gia tăng không ngừng của các ứng dụng web, việc bảo mật ứng dụng trở nên quan trọng hơn bao giờ hết. Các lỗ hổng bảo mật có thể dẫn đến sự mất mát dữ liệu, thiệt hại về tài chính và ảnh hưởng đến danh tiếng của tổ chức. Theo một nghiên cứu gần đây, gần 40% các cuộc tấn công mạng liên quan đến lỗ hổng bảo mật ứng dụng, cho thấy rằng việc đầu tư vào bảo mật ứng dụng web là cần thiết cho mọi doanh nghiệp.

Lỗ hổng đầu tiên: Lỗ hổng bảo mật đầu vào (Injection)

Lỗ hổng bảo mật đầu vào, hay còn gọi là lỗ hổng injection, là một trong những mối đe dọa lớn nhất đối với bảo mật ứng dụng. Các lỗ hổng này xảy ra khi một ứng dụng không kiểm tra hoặc làm sạch dữ liệu đầu vào từ người dùng, cho phép kẻ tấn công chèn mã độc vào hệ thống. Các loại lỗ hổng injection phổ biến bao gồm SQL Injection, Command Injection và LDAP Injection. Chỉ cần một đoạn mã độc được chèn vào, kẻ tấn công có thể lấy được quyền truy cập trái phép vào cơ sở dữ liệu, thực hiện các lệnh trên máy chủ, hoặc đánh cắp thông tin nhạy cảm.

Để phòng ngừa lỗ hổng này, các nhà phát triển cần thực hiện các biện pháp như:

- Sử dụng các kỹ thuật lọc và xác thực dữ liệu đầu vào.

- Áp dụng các phương pháp lập trình an toàn, chẳng hạn như Prepared Statements và Stored Procedures.

- Thực hiện kiểm tra bảo mật định kỳ để phát hiện các lỗ hổng tiềm ẩn.

Lỗ hổng thứ hai: Xác thực và quản lý phiên không chính xác

Xác thực và quản lý phiên là những yếu tố quan trọng trong bảo mật ứng dụng web. Một lỗ hổng trong xác thực có thể cho phép kẻ tấn công đánh cắp thông tin đăng nhập của người dùng, từ đó chiếm quyền kiểm soát tài khoản của họ. Đối với các ứng dụng, việc quản lý phiên không chính xác có thể dẫn đến tình trạng bất hợp pháp, cho phép kẻ tấn công duy trì phiên không hợp lệ.

Các biện pháp để khắc phục lỗ hổng này bao gồm:

- Thực hiện xác thực mạnh mẽ, bao gồm phương pháp xác thực đa yếu tố (MFA).

- Quản lý phiên an toàn, chẳng hạn như mã hóa token phiên và đặt thời gian hết hạn cho phiên.

- Đảm bảo rằng thông tin nhạy cảm không được lưu trữ trên client-side mà phải được bảo vệ ở server-side.

Lỗ hổng thứ ba: Bảo mật thông tin nhạy cảm

Bảo mật thông tin nhạy cảm là một trong những ưu tiên hàng đầu trong bảo mật ứng dụng. Dữ liệu như thông tin thẻ tín dụng, thông tin cá nhân và tài khoản ngân hàng nếu bị rò rỉ có thể gây ra thiệt hại nghiêm trọng cho cả người dùng và doanh nghiệp. Các lỗ hổng liên quan đến bảo mật thông tin nhạy cảm thường xảy ra do thiếu mã hóa hoặc mã hóa không đầy đủ.

Để bảo vệ thông tin nhạy cảm, các nhà phát triển nên:

- Sử dụng mã hóa mạnh mẽ cho dữ liệu lưu trữ và truyền tải.

- Thực hiện kiểm soát truy cập để đảm bảo chỉ những người có quyền mới có thể truy cập vào thông tin nhạy cảm.

- Thực hiện kiểm tra và xác thực định kỳ để phát hiện các lỗ hổng bảo mật trong hệ thống.

Lỗ hổng thứ tư: Kiểm soát truy cập không chính xác

Kiểm soát truy cập không chính xác có thể cho phép kẻ tấn công truy cập vào các khu vực nhạy cảm của ứng dụng mà họ không có quyền truy cập. Điều này có thể dẫn đến việc tiết lộ thông tin nhạy cảm hoặc thực hiện các hành động không được phép. Các lỗ hổng này thường xảy ra do việc thiết lập quyền truy cập không chính xác hoặc không thực hiện kiểm tra quyền truy cập đầy đủ.

Để đảm bảo kiểm soát truy cập chính xác, các nhà phát triển cần:

- Xác định rõ ràng các quyền truy cập cho từng loại người dùng.

- Thực hiện kiểm tra quyền truy cập định kỳ để phát hiện các lỗ hổng.

- Áp dụng nguyên tắc tối thiểu trong quản lý quyền truy cập.

Lỗ hổng thứ năm: Lỗi cấu hình bảo mật

Lỗi cấu hình bảo mật xảy ra khi các cài đặt bảo mật không được thiết lập đúng cách, dẫn đến việc ứng dụng trở nên dễ bị tấn công. Điều này có thể bao gồm việc sử dụng cấu hình mặc định, không cập nhật các bản vá bảo mật, hoặc không tắt các dịch vụ không cần thiết.

Để khắc phục lỗi cấu hình bảo mật, các tổ chức nên:

- Thực hiện kiểm tra cấu hình định kỳ để đảm bảo rằng các thiết lập bảo mật đúng.

- Cập nhật và vá lỗi thường xuyên cho phần mềm và hệ thống.

- Đào tạo nhân viên về các nguyên tắc cấu hình bảo mật.

Lỗ hổng thứ sáu: Lỗ hổng liên quan đến bảo mật bên phía máy chủ

Lỗ hổng bảo mật bên phía máy chủ có thể cho phép kẻ tấn công khai thác các lỗ hổng trong mã nguồn hoặc cấu hình máy chủ. Điều này có thể dẫn đến việc chiếm quyền kiểm soát máy chủ, rò rỉ dữ liệu hoặc tấn công các hệ thống khác.

Để bảo vệ máy chủ, các tổ chức cần:

- Thực hiện kiểm tra bảo mật định kỳ cho máy chủ và ứng dụng.

- Áp dụng các biện pháp bảo mật như tường lửa và hệ thống phát hiện xâm nhập.

- Đảm bảo rằng các phần mềm máy chủ được cập nhật và vá lỗi thường xuyên.

Lỗ hổng thứ bảy: Lỗi xác thực và phân quyền

Lỗi xác thực và phân quyền là một trong những vấn đề phổ biến trong bảo mật ứng dụng. Khi người dùng không được xác thực đúng cách, hoặc phân quyền không chính xác, kẻ tấn công có thể lấy quyền truy cập vào tài nguyên mà họ không có quyền. Các lỗ hổng này có thể dẫn đến việc đánh cắp thông tin nhạy cảm và thực hiện các hành động trái phép.

Các biện pháp khắc phục bao gồm:

- Thực hiện xác thực mạnh mẽ và phân quyền rõ ràng cho mỗi người dùng.

- Áp dụng xác thực đa yếu tố để tăng cường bảo mật.

- Theo dõi và ghi lại các hoạt động của người dùng để phát hiện hành vi bất thường.

Lỗ hổng thứ tám: Lỗ hổng liên quan đến bảo mật API

API (Giao diện lập trình ứng dụng) là cầu nối giữa các ứng dụng và dịch vụ. Tuy nhiên, nếu không được bảo mật đúng cách, API có thể trở thành mục tiêu của các cuộc tấn công. Các lỗ hổng bảo mật API có thể dẫn đến việc rò rỉ thông tin, tấn công từ chối dịch vụ (DoS) và nhiều vấn đề khác.

Để bảo vệ API, các nhà phát triển nên:

- Thực hiện xác thực và phân quyền cho tất cả các yêu cầu API.

- Sử dụng mã hóa cho dữ liệu truyền tải qua API.

- Giới hạn số lượng yêu cầu để phòng chống tấn công DoS.

Lỗ hổng thứ chín: Sử dụng thư viện và framework không an toàn

Các thư viện và framework là phần không thể thiếu trong phát triển ứng dụng hiện đại. Tuy nhiên, việc sử dụng các phiên bản không an toàn của chúng có thể tạo ra lỗ hổng bảo mật nghiêm trọng. Kẻ tấn công có thể khai thác các lỗ hổng đã biết trong các thư viện này để tấn công ứng dụng.

Để đảm bảo an toàn khi sử dụng thư viện và framework, các nhà phát triển cần:

- Thường xuyên kiểm tra và cập nhật các thư viện và framework lên phiên bản mới nhất.

- Thực hiện kiểm tra bảo mật để phát hiện các lỗ hổng trong mã nguồn.

- Chọn các thư viện và framework có lịch sử bảo mật tốt và được cộng đồng hỗ trợ.

Lỗ hổng thứ mười: Các lỗ hổng không được phát hiện kịp thời

Các lỗ hổng bảo mật không được phát hiện kịp thời có thể dẫn đến các cuộc tấn công nghiêm trọng. Việc không thực hiện kiểm tra bảo mật định kỳ có thể khiến các lỗ hổng này tồn tại trong thời gian dài, tạo điều kiện cho kẻ tấn công khai thác. Các tổ chức cần có một quy trình kiểm tra bảo mật rõ ràng và hiệu quả.

Các giải pháp cho vấn đề này bao gồm:

- Thực hiện kiểm tra bảo mật định kỳ và thường xuyên.

- Sử dụng các công cụ quét bảo mật để phát hiện các lỗ hổng tiềm ẩn.

- Đào tạo nhân viên về tầm quan trọng của bảo mật và cách phát hiện các lỗ hổng.

Kết luận và xu hướng công nghệ mới trong bảo mật ứng dụng

Trong bối cảnh công nghệ thông tin phát triển nhanh chóng, việc bảo mật ứng dụng trở nên cấp thiết hơn bao giờ hết. Các lỗ hổng bảo mật theo OWASP 2021 đã chỉ ra rằng các tổ chức cần phải có những chiến lược bảo mật mạnh mẽ để bảo vệ thông tin nhạy cảm của người dùng và tránh các cuộc tấn công mạng. Bên cạnh đó, việc áp dụng các công nghệ mới như trí tuệ nhân tạo (AI), máy học (ML) và blockchain trong bảo mật ứng dụng đang trở thành xu hướng nổi bật. Những công nghệ này không chỉ giúp phát hiện và ngăn chặn các cuộc tấn công mà còn nâng cao khả năng bảo mật của hệ thống. Để không bị lạc hậu trong kỷ nguyên số, hãy cập nhật thường xuyên kiến thức và công nghệ mới trong lĩnh vực bảo mật ứng dụng. Hãy là người dẫn đầu trong cuộc chiến chống lại các mối đe dọa bảo mật!

Bài viết này hữu ích như thế nào?

0 / 5. 0

Chưa có lượt bình chọn nào! Hãy là người đầu tiên đánh giá bài viết này.